debian修复已知exploit漏洞的过程通常涉及以下几个步骤:

- 获取安全更新:

- 定期关注Debian的安全公告与更新。可通过订阅debian-security-announce邮件列表或访问Debian的安全更新页面来掌握最新安全动态。

- 利用自动化工具如unattended-upgrades来自动部署最新的安全更新。

- 更新系统:

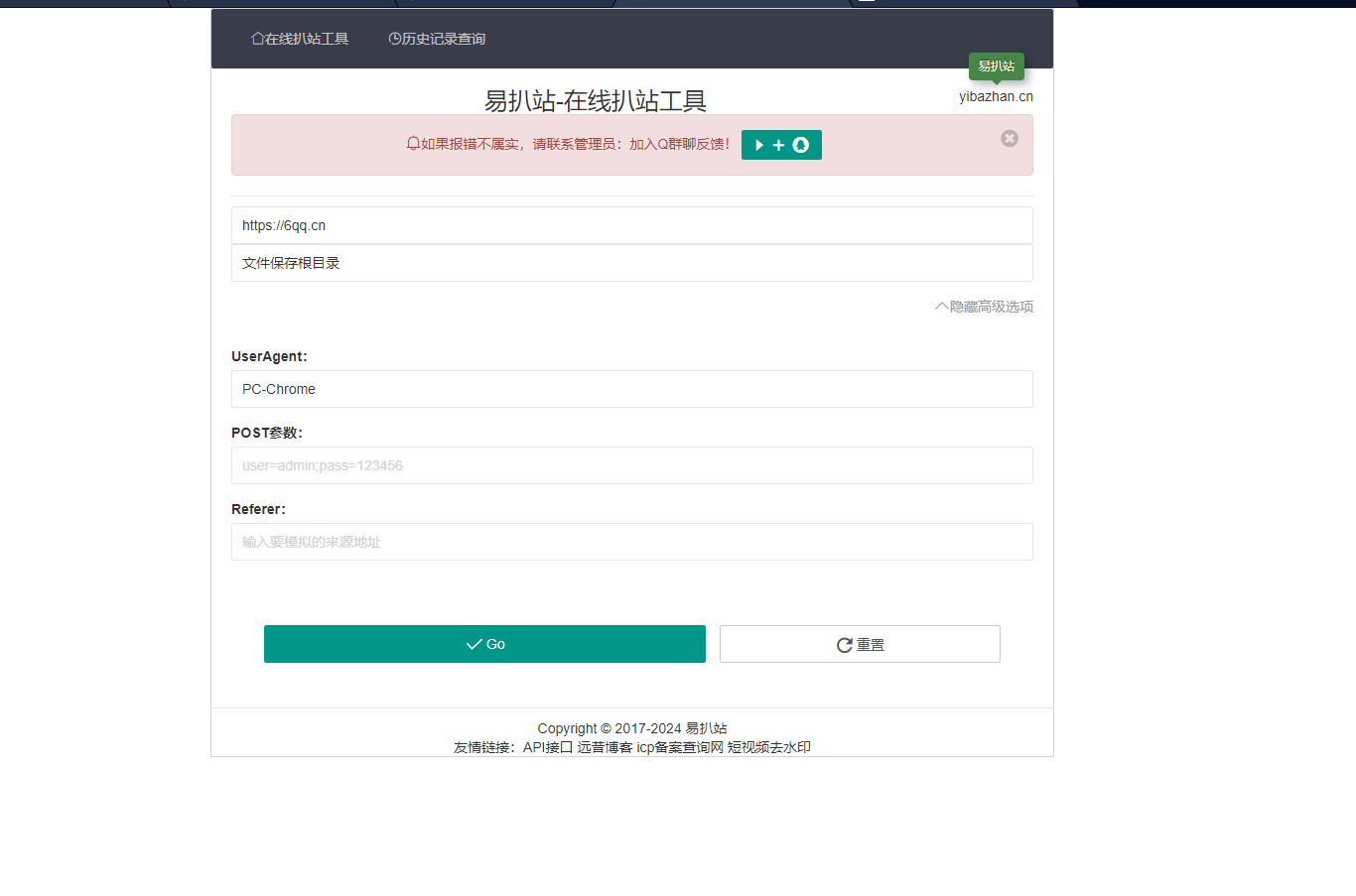

- 使用APT包管理器来更新系统及软件包。运行以下命令以完成系统更新:

sudo apt-get update sudo apt-get upgrade

这将安装所有可用的安全更新与补丁。

- 重启服务或系统:

- 根据更新内容,可能需要重启特定服务或整个系统。例如,若更新了nginx,则需重启Nginx服务:

sudo systemctl restart nginx

或者重启系统:

sudo reboot

- 验证修复:

- 查看系统日志以确认漏洞已被修复。可使用以下命令查阅系统日志:

sudo journalctl -xe

- 强化安全措施:

- 定期更新系统与软件包,确保所有已知安全漏洞均得到解决。

- 配置防火墙(如ufw)以限制系统访问。

- 限制用户权限,避免使用root账户进行日常操作,使用普通用户并在必要时提升权限。

- 定期备份关键数据与配置,以防万一。

例如,针对CVE-2016-1247的Nginx本地提权漏洞,Debian在Nginx 1.6.2-5+deb8u3版本中完成了修复。用户应核查自身Nginx版本,并升级至包含该修复的版本。

请注意,具体修复步骤可能依据漏洞特性及受影响软件包的不同而有所差异。在执行任何系统级命令前,请务必理解其功能,并谨慎操作以免造成数据遗失或系统故障。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END