xml数字签名通过规范化、摘要、签名、封装和验证五个步骤确保文档完整性与不可否认性:1)规范化统一xml格式;2)使用sha-256等算法生成摘要;3)用私钥加密摘要生成签名;4)将签名等信息嵌入

XML数字签名,简单来说,就是给XML文档盖个防伪章,确保文档没被篡改,而且这个章是谁盖的也清清楚楚。这玩意儿的核心就在于用密码学技术,把文档的内容“摘要”出来,再用你的私钥加密这个摘要,生成签名。别人拿到文档,用你的公钥解密签名,得到摘要,然后自己也算一遍文档的摘要,对比一下,一样就说明文档没动过,而且确实是你签的。

解决方案:

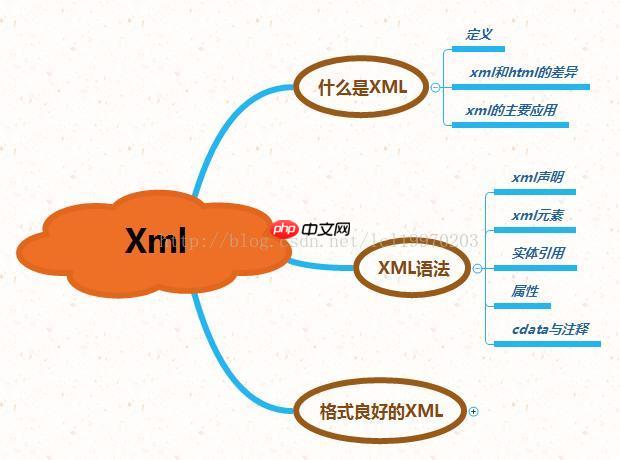

XML数字签名通过以下几个关键步骤保证文档的完整性和不可否认性:

-

规范化(Canonicalization): XML文档的表示方式有很多种,比如空格、属性顺序等等。为了保证签名的一致性,需要先对文档进行规范化,将其转换成唯一的标准形式。这就像拍照前先摆好姿势,确保每次拍出来的照片都是一样的。

-

摘要(Digest): 使用哈希算法(比如SHA-256)对规范化后的文档(或者文档的特定部分)进行计算,生成一个唯一的摘要值。这个摘要值就像文档的指纹,任何细微的改动都会导致摘要值发生变化。

-

签名(Signature): 使用私钥对摘要值进行加密,生成数字签名。这个签名就像你的亲笔签名,只有你才能生成。

-

签名封装: 将签名、公钥(可选)以及签名算法等信息封装到

<Signature>

元素中,并将该元素嵌入到XML文档中。

-

验证(Verification): 接收方使用发送方的公钥解密签名,得到摘要值。然后,接收方也对接收到的XML文档进行规范化和摘要计算,得到一个新的摘要值。最后,对比两个摘要值是否一致。如果一致,则说明文档是完整的,且签名是有效的。

如何选择合适的XML数字签名算法?

选择合适的XML数字签名算法,需要考虑安全性、性能和兼容性。RSA和DSA是常见的选择,但现在通常推荐使用更安全的椭圆曲线算法(ECDSA)。哈希算法方面,SHA-256或更高版本是更好的选择。另外,要考虑你的应用场景,比如是否需要符合特定的安全标准(如FIPS 140-2)。

XML数字签名在哪些场景下应用广泛?

XML数字签名在各种需要保证数据完整性和不可否认性的场景下都有应用,比如:

- 电子发票: 确保发票内容不被篡改,防止虚假报销。

- 电子合同: 保证合同条款的法律效力,防止合同纠纷。

- 软件更新: 验证软件更新包的来源和完整性,防止恶意软件感染。

- 金融交易: 确保交易数据的安全性和可靠性,防止欺诈行为。

- 政府数据交换: 保证政府部门之间交换的数据的真实性和完整性。

如何防止XML数字签名被“重放攻击”?

重放攻击是指攻击者截获有效的签名数据,然后重复使用这些数据来冒充合法用户。为了防止重放攻击,可以采取以下措施:

- 时间戳: 在签名中加入时间戳,验证签名时检查时间戳是否在有效范围内。

- 随机数(Nonce): 在签名中加入随机数,每次签名都使用不同的随机数,防止攻击者重复使用之前的签名。

- 序列号: 为每个签名分配一个唯一的序列号,验证签名时检查序列号是否递增,防止攻击者使用旧的签名。

XML数字签名与XML加密有什么区别?

XML数字签名主要用于保证数据的完整性和不可否认性,而XML加密则主要用于保护数据的机密性。简单来说,签名是“验明正身”,加密是“锁起来”。签名确保数据没被篡改,加密确保数据不被泄露。两者可以结合使用,既保证数据的完整性,又保证数据的机密性。