排序

面向实时监控的网络安全态势感知技术研究

随着网络的广泛应用和普及,网络安全问题也显得越来越重要。针对网络攻击的不断出现和演变,网络安全领域的研究始终是一个热门话题。为了更好地保护网络安全,面向实时监控的网络安全态势感知技...

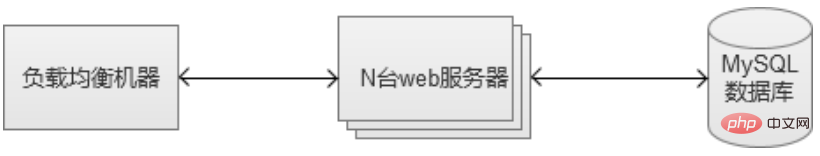

网站系统的缓存机制的建立和优化

讲完了web系统的外部网络环境,现在我们开始关注我们web系统自身的性能问题。 我们的Web站点随着访问量的上升,会遇到很多的挑战,解决这些问题不仅仅是扩容机器这么简单,建立和使用合适的缓存...

探究Idea无法连接docker的解决方案

在使用idea开发时,经常会遇到需要连接docker的情况,但有时会遇到无法连接docker的问题,这让开发者十分困扰。本文将介绍解决idea连接docker问题的方法,帮助开发者省去烦恼。 一、Docker安装...

SQL Server在CentOS中如何配置

在centos系统上部署sql server 2019,需要完成一系列步骤,包括前期准备、安装、配置和验证。以下步骤将指导您完成整个过程: 前期准备工作 系统需求检查: 确保您的CentOS系统满足SQL Server 20...

win10系统自带的虚拟机怎么使用

win10系统自带的虚拟机的使用方法:1、打开控制面板,点击【启用或关闭windows功能】选项;2、勾选【Hyper-V】选项,重启电脑;3、打开Hyper-V管理器,依次点击【操作】、【新建】、【虚拟机】...

centos怎么装docker

在 CentOS 系统中安装 Docker,需依次执行以下步骤:启用 EPEL 存储库。添加 Docker Yum 存储库。安装 Docker CE。启动 Docker 服务。将您的用户添加到 Docker 组。 如何在 CentOS 系统中安装 D...

Linux中shell脚本怎么运行

linux中shell脚本怎么运行 Shell 脚本的执行方式通常有三种,下面,分别介绍下这三种方式的特点: 1、bash script-name或者sh script-name 这是当脚本文件本身没有可执行权限(即文件权限属性x...

全方位保障网络安全:网络防护墙的应用

网络已经成为我们生活和工作中不可或缺的一部分,但网络安全问题同样也日益严峻。网络攻击手段日新月异,安全漏洞层出不穷,网络安全问题已经成为生活和工作中一项重要的议题。在这个时代,网络...

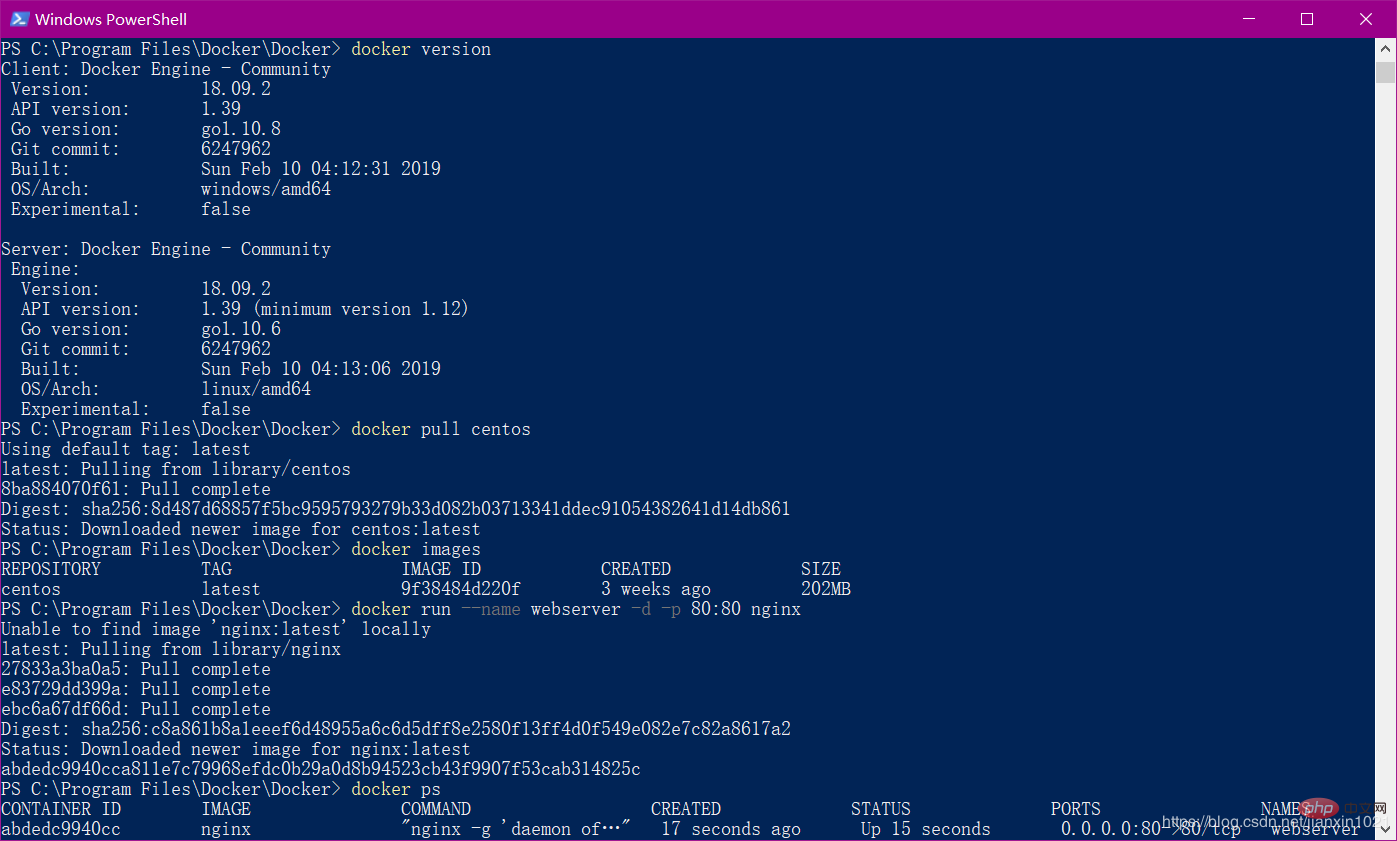

docker怎么实现拉取镜像以及生成容器

docker 是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可移植的容器中,然后发布到任何流行的 linux 机器上,也可以实现虚拟化。本文讲述的是docker的拉取镜像、生成...

docker rmi无法删除怎么办

docker是一款流行的容器化平台,被广泛应用于软件开发和部署中。在使用docker时,我们可能会遇到各种问题。其中之一就是,无法删除docker镜像,这是令人困扰的一种情况。在本文中,我们将探讨这...