排序

在SpringBoot项目中如何确保FFmpeg和OpenCV的so依赖在打包后正确加载?

在SpringBoot项目中如何确保FFmpeg和OpenCV的so依赖在打包后正确加载? 在开发过程中,经常会遇到将FFmpeg和OpenCV集成到SpringBoot项目中的情况,尤其是当项目需要处理视频和图像时。然而,开...

java中类的继承怎样理解 继承的概念和代码示例

继承在java中通过extends关键字实现,允许子类从父类继承属性和方法,提高代码复用性和可扩展性。1)继承让代码更简洁,2)可创建更具体的子类,3)实现多态,但需谨慎使用,避免“继承地狱”,...

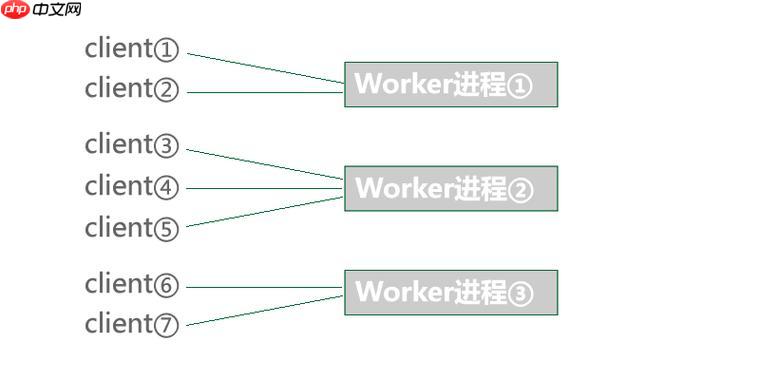

企业级API网关(API Gateway)开发

开发企业级api网关的步骤包括:1. 处理api的路由和转发,使用spring cloud gateway定义路由规则;2. 实现安全性,通过oauth2或jwt进行认证和授权;3. 实现监控和日志记录,使用spring boot actu...

MySQL 依赖范围指定为 Runtime,项目发布后没有驱动程序,如何正常连接数据库?

理解 mysql 依赖的 runtime 作用范围 在 java 项目中,我们在处理数据库连接时,通常需要依赖数据库的 jdbc 驱动程序。但是,针对 mysql 来说,它的依赖范围却指定为 runtime。这引发了一个疑问...

Spring Boot项目如何避免内存溢出?

Spring Boot内存溢出及解决方案 Spring Boot应用因代码问题导致的内存溢出崩溃,是开发者常遇到的难题。本文将介绍一些实用策略,助您编写更稳定的Spring Boot代码,有效预防内存溢出。 除了提...

Python项目是否需要进行分层?

Python项目:分层设计利弊权衡 学习Python时,接触到许多开源项目,特别是基于Django框架的项目,常常会发现视图函数(views)中包含大量业务逻辑,类似于Java中的控制器。那么,Python项目是否需...

Tomcat启动Servlet报错java.lang.IllegalStateException:如何排查servlet-api.jar加载问题?

Tomcat启动Servlet失败:java.lang.IllegalStateException及解决方案 在部署Servlet应用时,如果遇到Tomcat启动失败并提示java.lang.IllegalStateException错误,且日志中显示IllegalArgumentEx...

Ubuntu Java如何编写RESTful API

在ubuntu上使用java编写restful api,你可以遵循以下步骤: 安装Java开发工具包(JDK): 打开终端并运行以下命令来安装OpenJDK(Open Java Development Kit): sudo apt update sudo apt inst...

CentOS Java迁移如何实现

在centos系统中进行java迁移,通常涉及以下几个步骤: 评估和规划: 对现有的Java应用和系统环境进行评估。 确定迁移的目标和需求。 制定详细的迁移计划。 准备阶段: 安装新的Java版本。例如,...

sql注入攻击原理 sql注入攻击机制解析

sql注入攻击的原理是利用应用对用户输入处理不当,机制包括输入探测和漏洞利用。1)输入探测:攻击者注入特殊字符或sql代码片段探测漏洞。2)漏洞利用:确认漏洞后,构造复杂sql注入payload实现攻...