排序

防火墙是指什么

防火墙是指执行访问控制策略的一组系统。防火墙技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息...

如何使用Nginx防范XML外部实体攻击(XXE)

随着互联网技术的快速发展,网络安全越来越受到关注。其中,一个常见的网络安全问题是xml外部实体攻击(xxe)。这种攻击方式可以让攻击者通过恶意xml文档获取敏感信息或者执行远程代码。本文将...

CentOS如何优化网络带宽使用

在centos系统中,可以通过多种方法来优化网络带宽使用,以下是一些关键的优化策略: 调整网络参数 修改内核网络参数:通过编辑 /etc/sysctl.conf 文件来调整TCP连接状态和TCP缓冲区大小等,以提...

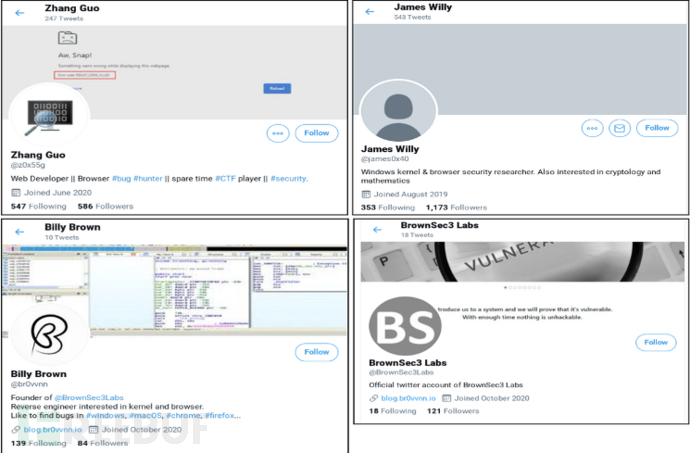

如何利用Build Events特性执行代码复现

TAG安全部门披露了一起利用推特等社交媒体针对不同公司和组织从事漏洞研究和开发的安全研究人员的社会工程学攻击事件,经绿盟科技伏影实验室分析,确认此次事件为Lazarus组织针对网络安全行业的...

如何在Linux上配置高可用的网络安全审计

如何在linux上配置高可用的网络安全审计 引言:在当前信息安全形势严峻的背景下,网络安全审计成为了一个重要的环节,它可以通过收集和分析网络中的流量数据,监控网络的使用情况,发现和防范网...

Linux日志中如何识别DDoS攻击

在Linux系统中,识别DDoS攻击需要综合分析系统日志、网络流量和系统资源利用情况。以下方法能帮助你发现潜在的DDoS攻击: 1. 网络流量监控: 使用iftop、nethogs或tcpdump等工具实时监控网络流量...

可信计算技术在军事安全领域的应用

随着计算机技术的发展,网络安全问题愈发严重。在军事安全领域,网络安全问题更是显得格外紧迫。为了使网络信息安全得到更好的保障,可信计算技术应用于军事安全领域成为趋势。可信计算技术的应...

如何设置CentOS系统以阻止外部攻击者的端口扫描

如何设置centos系统以阻止外部攻击者的端口扫描 摘要:随着互联网的不断发展,网络安全问题越来越突出。外部攻击者经常通过端口扫描来寻找系统中的安全漏洞。为了保护我们的系统,我们需要采取...

如何通过Linux运维技术实现财富倍增

如何通过Linux运维技术实现财富倍增 在当今信息时代,计算机技术日新月异,带来了无限的商机和财富增长的机会。而作为计算机领域中最为重要的操作系统之一,Linux运维技术的掌握和应用,更是成...

WordPress用户增长分析:研究不同年份的用户群特点与趋势

标题:Wordpress用户增长分析:研究不同年份的用户群特点与趋势 随着互联网的迅猛发展,网站建设成为了企业宣传、展示自身实力的重要窗口,而选择合适的网站建设平台也变得至关重要。在众多网站...

网络安全法解读:企业该如何合规?

随着我国网络安全法的实施,网络安全问题已经成为企业面临的一项重要挑战。企业在网络安全法的规范下,应该如何进行合规?本文将从网络安全法对于企业的要求出发,为广大企业提供一些参考意见。...