排序

如何使用Linux进行网络隔离

随着互联网的普及,网络安全已经成为越来越重要的问题。网络隔离是一种常见的安全措施,可以减少不同网络之间的互相干扰,提高整个网络系统的稳定性和安全性。在linux操作系统中,我们可以使用...

网络安全教育的必要性和方法

随着互联网的发展,网络安全问题越来越受到关注。在信息化时代,网络安全已经成为人们关注的热点问题之一。网络安全对企业,政府,个人等都非常重要。网络安全教育是保障网络安全的一个关键因素...

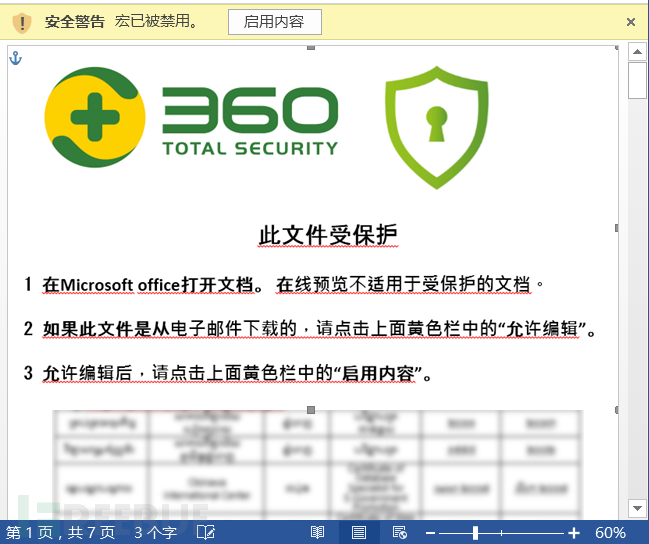

如何实现APT32样本分析

一、基本信息 样本MD5 bb3306543ff********9372bb3c72712 样本文件大小 3.29 MB (3,449,856 字节) 样本类型 后门程序 样本描述 利用Office恶意宏加载木马模块 分析时间 2019年12月 二、分析 2.1...

如何在麒麟操作系统上进行网络代理和防火墙设置?

如何在麒麟操作系统上进行网络代理和防火墙设置? 在当今信息时代,网络安全成为了一个备受关注的话题。在使用麒麟操作系统时,网络代理和防火墙设置是保护个人信息安全的重要一环。本文将介绍...

ThinkPHP开发注意事项:防止XSS攻击

ThinkPHP是一个流行的PHP开发框架,它提供了强大的功能和易于使用的工具,使开发人员能够快速构建高效的Web应用程序。然而,在开发过程中,我们需要注意XSS(跨站脚本攻击)这种常见的网络安全...

Linux服务器防护:保护Web接口免受目录遍历攻击。

Linux服务器防护:保护Web接口免受目录遍历攻击 目录遍历攻击是一种常见的网络安全威胁,攻击者试图通过访问系统文件路径以及敏感文件,来获取未经授权的访问权限。在Web应用程序中,目录遍历攻...

如何结合其他工具使用Debian Sniffer

图片: 虽然找不到关于“如何结合其他工具使用Debian Sniffer”的直接信息,但以下是一些关于Debian及其网络工具的实用信息,希望能帮助您更好地理解如何使用Debian进行网络分析: Debian是一个...

如何防止军事计算机网络被攻击?

近年来,随着现代网络技术的不断发展,军事计算机网络的信息化程度逐渐提高。然而,军事计算机网络所承载的敏感信息也让它们成为了黑客攻击的重点目标。军事计算机网络遭到攻击不仅会导致作战计...

macOS下Docker Compose部署Seata:SEATA_IP环境变量设置无效怎么办?

macOS下Docker Compose部署Seata:环境变量SEATA_IP失效问题及解决方案 在macOS环境中使用Docker Compose部署Seata时,您可能遇到通过环境变量SEATA_IP设置Seata服务IP地址无效的问题,Seata服...

Yii框架中的认证授权:保护应用程序安全

随着互联网的快速发展,安全问题成为越来越多公司和组织关注的话题。在这个时代中,任何一个应用程序都可能面临黑客、恶意软件和其他安全威胁。为此,开发者需要采取措施来保护应用程序的安全性...

mysql安装后怎样实现数据库的远程连接

MySQL 远程连接:从入门到放弃(误)再到精通 很多朋友在安装完 MySQL 后,都会遇到远程连接的问题。 这篇文章不是教你简单的“如何连接”,而是深入探讨这个看似简单的问题背后隐藏的那些坑,...