排序

如何配置LNMP安全防护

保障LNMP服务器安全,需要多方面协同努力,涵盖系统安全加固、Nginx、MySQL、PHP配置优化以及安全监控等环节。以下是一些关键步骤和建议: 一、系统安全加固 精简服务: 关闭不必要的系统服务,...

centos exploit安全风险如何评估

在centos系统中,若发现或怀疑存在exploit(漏洞利用)行为,及时评估其安全风险尤为关键。以下为评估centos exploit安全风险的基本流程与建议: 风险评估流程 确认与初步判断: 通过检查网络连...

详细介绍渗透测试与漏洞扫描

一、概念 渗透测试: 渗透测试并没有一个标准的定义,国外一些安全组织达成共识的通用说法;通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法。这个过程包括对系统的任何弱...

nginx怎么测试漏洞

测试 Nginx 漏洞的方法:1. 安装 Nginx 和扫描工具;2. 使用扫描工具扫描已知漏洞;3. 手动验证漏洞;4. 应用补丁或更新 Nginx 修复漏洞。 Nginx 漏洞测试 如何测试 Nginx 漏洞? 测试 Nginx 漏...

如何对数据库的配置文件进行安全设置以防止SQL注入

数据库配置文件的安全设置可以通过以下措施防范sql注入:1.使用参数化查询,将输入数据与sql命令分离;2.限制数据库权限,确保用户只拥有必要操作权限;3.进行输入验证和过滤,确保数据符合预期...

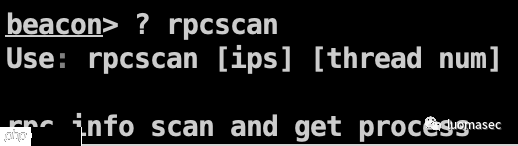

蓝军技术推送(第十六弹)

蓝军技术推送[安全工具] 未授权主机信息收集工具-rpcscan 功能描述:此工具在内网环境中,能够直接未经授权获取目标主机的进程信息和可能运行过的程序,帮助渗透测试人员高效发现内网中的高价值...

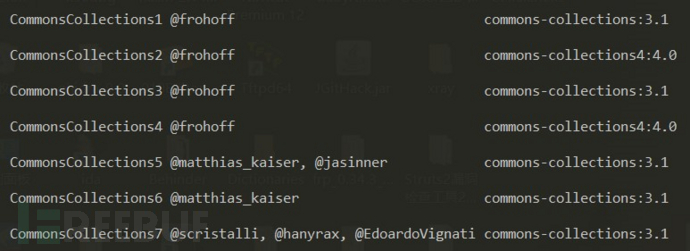

Apache Commons Collections反序列化漏洞的示例分析

一、简介 虽然这个组件的反序列化漏洞已经被很多文章进行了分析,但是在这里还是要记录一下。毕竟,这对java反序列化漏洞的发展意义重大。 Apache Commons Collections是Java应用开发中一个非常...

Linux strings命令在恶意软件检测中的应用

Linux系统下的strings命令是恶意软件分析师的得力助手,它能从二进制文件中提取可打印字符串,从而提供关键信息。其在恶意软件检测中的应用主要体现在以下几个方面: 敏感信息识别: strings命令...

windows提权系列上篇

在渗透测试中,提升权限是一个常见的问题。通常情况下,最容易获取的权限是通过webshell,特别是当网站部署在windows系统上时。此外,在进行横向渗透时,如果收集到可以远程连接桌面的账号,也...

CentOS下HBase安全如何保障

在centos系统中,保障hbase的安全性需要从多个维度进行配置与管理。以下为关键的实施步骤和安全策略: 1. Kerberos身份验证 安装Kerberos服务端与客户端工具: sudo yum install krb5-server kr...