排序

sql中注入攻击如何防范 参数化查询等五种防御手段

防范sql注入攻击的核心答案是:不要信任用户输入,采取多层防御策略。具体包括:1. 参数化查询是首选方案,通过将sql结构与数据分离,防止恶意输入篡改为代码执行;2. 严格输入验证与过滤,在前...

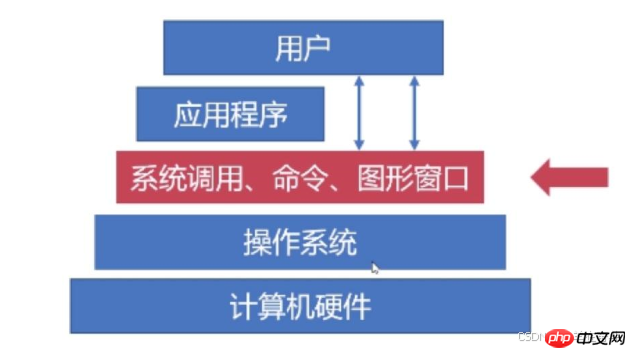

【Linux】萌新看过来!一篇文章带你走进Linux世界

前言 可能很多刚开始接触linux的童鞋们和我一样,在这之前对linux并不熟悉,只知道linux是一个操作系统,之外一概不知。没关系,问题不大,本篇文章将会带你初步的认识linux,了解linux的相关背...

Linux Oracle安全漏洞如何防范

为了保障部署在Linux环境下的Oracle数据库系统安全,需要从多个层面进行防护和管理。以下是有效的安全加固策略: 补丁管理: 及时更新补丁:密切关注Oracle官方发布的安全更新,例如2025年1月发...

PHP怎样防止SQL注入 PHP防SQL注入的5个关键措施

防止sql注入的核心方法是使用预处理语句和参数化查询,结合输入验证、输出编码、最小权限原则等措施。1. 使用预处理语句(如pdo或mysqli)将sql结构与数据分离,防止恶意数据被当作sql执行;2. ...

centos exploit如何检测与防御

要检测centos系统是否受到exploit的侵害,可以采取以下几种方法: 检测方法 检查系统日志:查看系统日志文件,如 /var/log/messages 和 /var/log/secure,以确定是否有异常活动或错误信息。 监...

Debian系统中Compton的替代方案

在debian系统中,如果你正在寻找compton的替代方案,以下是一些推荐的选项: Compton的替代方案 使用其他轻量级窗口管理器或合成器:例如,Openbox、Fluxbox、i3、AwesomeWM等,这些窗口管理器...

如何通过JS日志发现系统漏洞

利用JavaScript日志定位系统漏洞是一项技术要求较高的工作,它需要对JavaScript脚本、Web程序的安全机制以及常见漏洞类别有着深刻的认识。以下是借助JavaScript日志寻找潜在系统漏洞的一些步骤...

Linux FetchLinux安全吗

关于Linux FetchLinux的安全性,目前尚未发现具体的相关资料。不过,我可以为您提供一些有关Linux系统安全性的信息,以便您更好地了解Linux系统的安全性。 Linux系统的安全性特性 开放源代码:L...

sql注入攻击原理 sql注入攻击机制解析

sql注入攻击的原理是利用应用对用户输入处理不当,机制包括输入探测和漏洞利用。1)输入探测:攻击者注入特殊字符或sql代码片段探测漏洞。2)漏洞利用:确认漏洞后,构造复杂sql注入payload实现攻...

windows提权系列上篇

在渗透测试中,提升权限是一个常见的问题。通常情况下,最容易获取的权限是通过webshell,特别是当网站部署在windows系统上时。此外,在进行横向渗透时,如果收集到可以远程连接桌面的账号,也...