排序

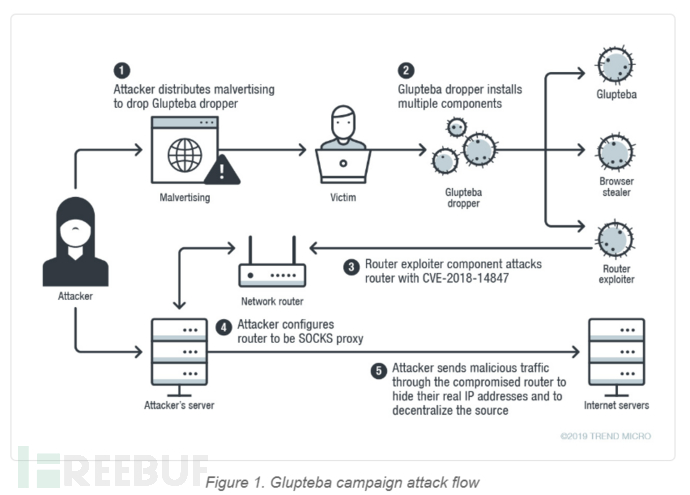

Glupteba恶意软件变种实例分析

最近发现了恶意软件glupteba的网络攻击行为。这是一个老的恶意软件,曾经在名为“windigo”的攻击行动中被发现,并通过漏洞传播给windows用户。 2018年,一家安全公司报告说,glupteba已经独立...

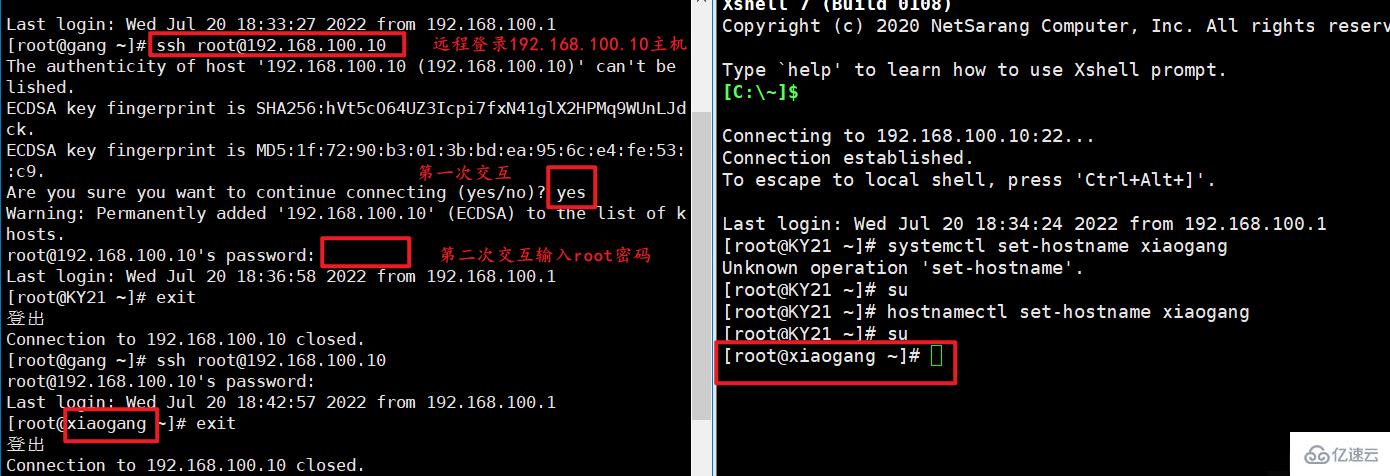

linux是否自带有ssh

linux自带有ssh。linux系统会自带ssh软件,默认就是OpenSSH相关软件包,并将ssh服务添加为开机自启动,可以通过“ssh -V”命令来查看安装的ssh版本信息。要启动sshd服务,只需执行命令“systemc...

thinkphp5与laravel的区别是什么

thinkphp5与laravel的区别:1、Thinkphp中使用“$this->display()”方式来渲染模版,而Laravel中使用“return view()”;2、跨站方式不同;3、路由不同;4、Thinkphp没有中间件,Laravel有中...

如何进行XiaoBa勒索病毒变种分析

概述 xiaoba勒索病毒,是一种新型电脑病毒,是一款国产化水平极高的勒索病毒,主要以邮件,程序木马,网页挂马的形式进行传播。这种病毒会利用各种加密算法对文件进行加密,导致被感染者难以解...

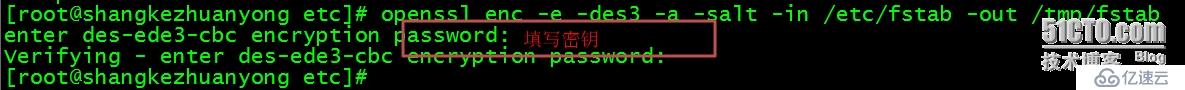

如何进行OpenSSL基础中的加密及解密

当提到openssl时,首先必须提到ssl。可能没有人希望他们的网络活动被其他网民监听到,当我们在日常上网时。因此就需要一种协议为我们的网络通信保驾护航。ssl协议就是基于这样的工作背景开发的...

基于签名算法且简单安全的API授权机制是什么

笔者以前在做广告系统时发现对接的大多数平台的广告系统都是以token方式授权接口,而且这个token是一直不变的,由广告主提供,可以说这就是裸奔的接口,只不过这种接口对安全性要求不高,这只能...

WAF对WebShell流量检测的性能分析是怎样的

本地环境组建 从保留的截图来看,对方的php版本是5.6.40,所以我要搭一个apache+php5.6.40的测试环境。在virtualbox中打开,复制centos镜像系统链接,并按照以下步骤进行配置。 1. 安装ap...

web中常用的加密算法有哪些

加密算法我们整体可以分为:可逆加密和不可逆加密,可逆加密又可以分为:对称加密和非对称加密。 一、不可逆加密 常见的不可逆加密算法有MD5,HMAC,SHA1、SHA-224、SHA-256、SHA-384,和SHA...

如何分析Java Web安全中的代码审计

一、JavaWeb 安全基础 1. 何为代码审计? 通俗的说java代码审计就是通过审计java代码来发现java应用程序自身中存在的安全问题,由于java本身是编译型语言,所以即便只有class文件的情况下我们依...

如何分析Drupal配置

drupal配置 Drupal是一个开源的PHP内容管理系统,具有相当复杂的架构。它还具有强大的安全模型。感谢开发人员在社区的贡献和维护,所以有很多详细的文档和有关加强Drupal网站安全配置的方法。 ...