排序

APT组织使用的10大安全漏洞分别是什么

概述 apt攻击(advanced persistent threat,高级持续性威胁)是利用先进的攻击手段对特定目标进行长期持续性网络攻击的攻击形式。apt攻击的原理相对于其他攻击形式更为高级和先进,其高级性主...

C++中的内存泄漏检测有哪些方法?

c++++中检测内存泄漏的方法有:1.使用valgrind,通过命令valgrind --leak-check=full ./your_program检测。2.使用addresssanitizer,编译时加标志g++ -fsanitize=address -g your_program.cpp -...

详细介绍Laravel中的依赖注入用法

laravel 是一个全栈框架,它为我们提供了很多便利的功能和工具,其中之一就是依赖注入。在 laravel 开发中,使用依赖注入可以让我们更好地组织代码, 降低代码的耦合度,同时也更加方便地进行单...

如何通过Nginx日志防止DDoS攻击

虽然Nginx并非专业的DDoS防御工具,但巧妙的配置能够有效辅助检测和缓解部分DDoS攻击。以下策略可帮助您利用Nginx日志增强网站安全性: 通过Nginx日志识别攻击征兆 有效的DDoS攻击往往具备以下...

实现Discuz!论坛与头条小程序的用户互通

实现discuz!论坛与头条小程序的用户互通可以通过以下步骤实现:1. 用户认证:使用oauth 2.0协议实现单点登录(sso)。2. 数据同步:通过restful api在两个平台之间同步用户数据。3. 会话管理:...

docker进入容器的方法有哪些

Docker 提供了多种进入容器的方法,包括:docker exec:执行容器内的单条命令docker attach:连接到容器的交互式 shelldocker run --interactive --tty:在启动新容器时以交互模式运行docker ps...

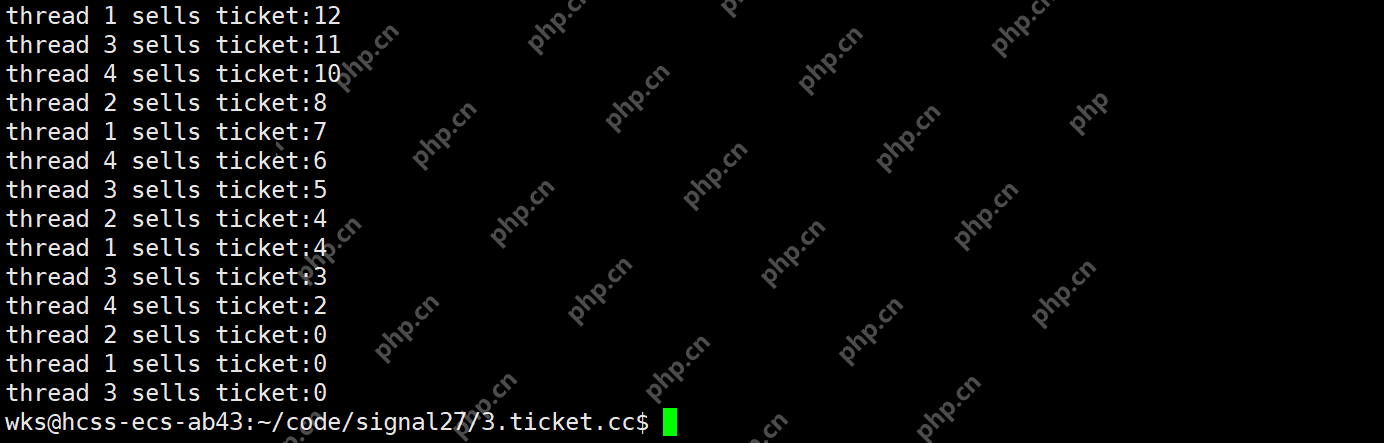

【linux学习指南】线程同步与互斥

?线程互斥? 库函数strncpy?进程线程间的互斥相关背景概念临界资源:多线程执⾏流共享的资源就叫做临界资源临界区:每个线程内部,访问临界资源的代码,就叫做临界区互斥:任何时刻,互斥保证有...

JavaScript中如何实现二分查找?

在javascript中实现二分查找可以通过迭代或递归方式进行。1) 迭代实现:使用while循环,通过(left + right) / 2计算中间索引,复杂度为o(log n)。2) 递归实现:通过函数调用自身,同样是o(log n...

redis作用有哪些

通常局限点来说,redis也以消息队列的形式存在,作为内嵌的list存在,满足实时的高并发需求。而通常在一个电商类型的数据处理过程之中,有关商品,热销,推荐排序的队列,通常存放在redis之中,...

Java程序数据丢失:如何通过堆栈信息追踪到意外的delete操作?

Java程序调试:抽丝剥茧,锁定意外的delete操作 在Java应用开发中,排查代码错误是家常便饭。本文以一个用户状态更新后数据丢失的案例为例,演示如何利用异常信息精准定位问题根源。 问题描述:...